Hadopi : fonctionnement et contournement

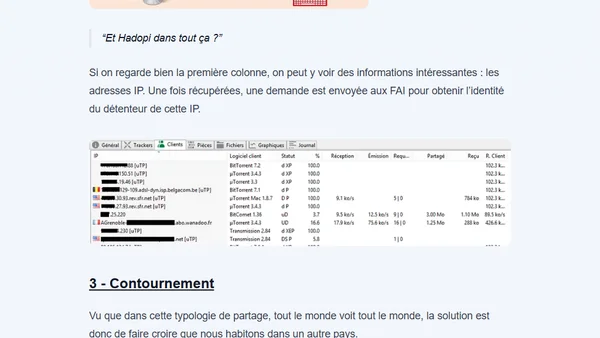

Read OriginalCet article technique explique le fonctionnement de la loi Hadopi et comment elle surveille le partage de fichiers en P2P en collectant les adresses IP. Il détaille ensuite des méthodes de contournement comme l'utilisation d'un VPN ou d'une seedbox pour masquer son adresse IP et chiffrer sa connexion, permettant ainsi de télécharger anonymement.

Comments

No comments yet

Be the first to share your thoughts!

Browser Extension

Get instant access to AllDevBlogs from your browser

Top of the Week

No top articles yet